Mehrere maritime Branchenverbände haben Anfang des Jahres gemeinsam die „Guidelines on Cyber Security Onboard Ships“ (aktualisierter Link zu Version 2.0 des Dokuments) herausgegeben. Das Papier empfiehlt auch externe Security Audits für Schiffe. CycleSEC bietet diese und andere Dienstleistungen für maritime Kunden. In unserem Blog-Beitrag erläutern wir, was laut Branchenpapier zur Cyber Security auf hoher See dazugehört.

Vom Kreuzfahrer bis zum Tanker

Die maritimen Branchenverbände BIMCO, CLIA, ICS, INTERCARGO und INTERTANKO sind sich einig: die Zeit ist reif für Cyber Security an Bord von Schiffen. Anfang des Jahres veröffentlichten Sie eine Anleitung zur Verbesserung der Cyber Security auf Schiffen – vom Kreuzfahrtschiff über Frachtschiffe bis hin zu Tankern. Die Richtlinie orientiert sich dabei an international anerkannten Rahmenwerken wie dem Cyber Security Framework des NIST und bezieht maritime Sicherheitsstandards wie ISM Code und ISPS Code mit ein.

Parallelen zu Industrie 4.0, Automobilindustrie und Luftfahrt

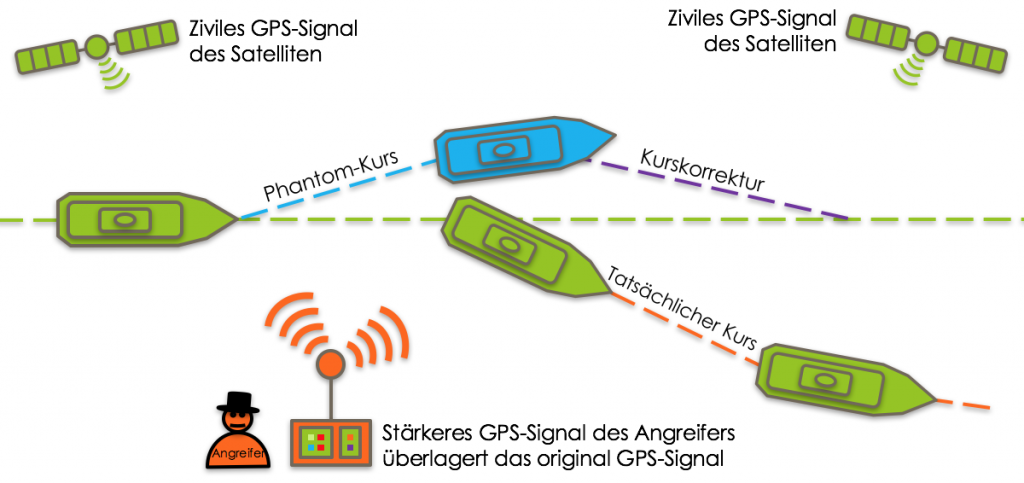

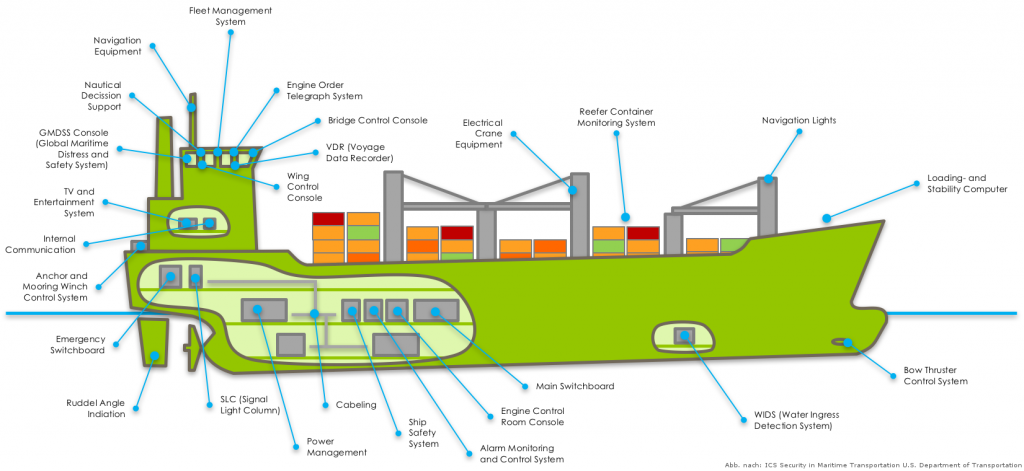

Insgesamt gibt es bei Schiffen einige Parallelen zur sogenannten vierten industriellen Revolution, der Verzahnung von industrieller Produktion mit modernster Informations- und Kommunikationstechnik (IKT), oder kurz: Industrie 4.0. Auch an Bord eines Schiffes spielen IKT-Komponennten eine immer größere Rolle. Seien es maritime Information- und Navigationsssysteme wie GPS, ECDIS und AIS oder modernste Steuer- und Kontrollsysteme für Schiffsmotoren oder Getriebeeinheiten. Die Vernetzung der Systeme an Bord und deren Anbindung ans Internet bringen zahlreiche Risiken mit sich (siehe ersten CycleSEC Blog Beitrag vom 23.04.16).

Parallelen lassen sich aber auch zur Automobilindustrie und insbesondere zur Luftfahrt ziehen. Zu Lande, zu Wasser und in der Luft ist die Verknüpfung von Steuerungs- und Navigationssystemen mit weiteren Netzen und Entertainment-Systemen nicht mehr aufzuhalten – häufig passiert das, ohne die Systeme ausreichend abzuschotten. In der Folge kam es zu Hackerangriffen auf PKWs und Passagierflugzeuge. Dabei konnten nicht „nur“ Zentralverriegelungen geknackt werden. Es kam zu abgeschalteten Bremsen oder dem Zugriff auf sensible Steuerdaten aus dem Cockpit.

Die Adaption von Standardsicherheitsmaßnahmen auf so spezialisierte Anwendungsfälle wie PKWs, Flugzeuge und Schiffe kennt CycleSEC Geschäftsführer Sebastian Klipper bereits aus seiner Zeit als IT-Sicherheitsbeauftragter der deutschen Einsatzluftwaffe. Er sagt:

„Die Gegebenheiten und Arbeitsabläufe in einem Flugzeug oder auf einem Schiff lassen sich nicht mit Standardmaßnahmen erfassen. Das gilt insbesondere deshalb, weil IT-Sicherheitsvorfälle dort nicht nur die IT selbst, sondern mittel- und unmittelbar auch Leben und Gesundheit von hunderten Menschen gefährden können. Umso wichtiger ist es, realistische Angriffs- und Schadensszenarien zu entwickeln, diese ernst zu nehmen und ein systematisches Risikomanagement einzuleiten.“

— Sebastian Klipper, CycleSEC Geschäftsführer

In vier Schritten zu einem sichereren Schiff

Die Guidelines on Cyber Security Onboard Ships sind nach Ansicht des CycleSEC Gründers Sebastian Klipper ein Schritt in die richtige Richtung. Sie empfehlen die Durchführung von internen und externen Risiko Assessments, bevor über konkrete, risikomindernde Maßnahmen entschieden wird. Zusätzlich fordern sie die Erarbeitung von Notfallplänen, um im Fall der Fälle gewappnet zu sein.

Schritt 1:

Internes Risiko Assessment

In einem internen Assessment sollen alle Systeme und deren Schnittstellen erfasst werden, die an Bord zu finden sind.

Bereits hier sollten intern bekannte Schwachstellen erfasst und aufgelistet werden, um den Aufwand des externen Assessments so gering wie möglich zu halten. Hierbei ist insbesondere auch der Faktor Mensch und Schwachstellen in den Arbeitsabläufen zu berücksichtigen. Am Ende des internen Assessments steht dann die Entwicklung erster Incident-Szenarien und die Frage, welche Arbeitsabläufe an Bord, auf See oder im Hafen nachhaltig beeinträchtigen würden, wenn es zum IT-Notfall kommt.

Schritt 2:

Externes Risiko Assessment

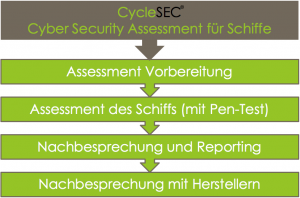

In Ergänzung zum internen Risiko Assessment empfiehlt das Papier ein weiteres Assessment durch externen Experten. Dieses geht tiefer ins Detail und verfolgt einen insgesamt breiteren Ansatz. Das externe Assessment wird in vier Schritte gegliedert. Neben den Vorarbeiten und dem eigentlichen Assessment des Schiffs sehen die Guidelines ebenso ein umfangreiches Debriefing und Reporting vor. Hierzu gehört auch die Information und Zusammenarbeit mit den Herstellern der schwachstellenbehafteten Schiffssysteme.

Für das Assessment des Schiffs werden u.a. Penetrationstests gegen kritische IT-Systeme des Schiffs empfohlen, bei denen auch Social-Engineering-Techniken zum Einsatz kommen können.

CycleSEC Penetrationstests: Wir bieten auf Schiffe spezialisierte Cyber Security Assessments an. → erfahren Sie mehr…

Schritt 3:

Risiko Reduzierung

Mit den Ergebnissen der Risiko Assessments gilt es dann einen Plan zur Reduzierung des Risikos zu erarbeiten. Dieser Plan ist mit dem Company Security Officer des Schiffseigners abzustimmen. Im Gegensatz zu üblichen IT-Landschaften sind an Bord eines Schiffs besondere Wirtschaftlichkeitsbetrachtungen anzustellen, die dem langen Lebenszyklus von Schiffen Rechnung tragen.

„Eine besondere Herausforderung ergibt sich aus dem üblichen Lebenszyklus von Schiffen. Die IT an Bord eines Schiffs erreicht das End of Lifecycle sehr viel schneller, als das Schiff selbst. Da schlummern einige unangenehme Altlasten in den Schiffen. Das Altern der in der Vergangenheit verbauten Bord-IT wird Schiffseigner daher zukünftig vor Schwierigkeiten stellen, wenn dem nicht heute schon mit einem passenden Lifecycle Management Rechnung getragen wird.“

— Sebastian Klipper, CycleSEC Geschäftsführer

Bezüglich der Auswahl der Maßnahmen orientieren sich die Guidelines on Cyber Security Onboard Ships an den zwanzig Critical Security Controls des Center for Internet Security, wovon zwölf als besonders Relevant für Schiffs-IT ausgewählt wurden.

Auch im organisatorischen Bereich werden eine ganze Reihe von Maßnahmen empfohlen, die bei Training und Awareness-Programmen beginnen und weitere Regelungen zu Softwarewartung, privilegierten Nutzerkonten, austauschbaren Datenträgern etc. fordern.

Überdacht werden diese Maßnahmen vom Defence-in-depth-Konzept, bei dem mehrere Sicherheitsebenen ein höheres Maß an Resillienz gewährleisten sollen.

Schritt 4:

Notfallplanung

Auch die besten Security-Maßnahmen bieten keinen 100%igen Schutz vor Security Incidents. Daher gehört zu einer guten Vorbereitung nicht nur die Absicherung vor Vorfällen selbst, sondern auch die Planung des Umgangs mit Vorfällen. Der Worst Case soll somit in Intensität und Dauer abgemildert werden.

Das Branchenpapier empfiehlt auch bei der Reaktion auf Vorfälle einen vierstufigen Ansatz. Dieser beinhaltet:

- Identifikation des Vorfalls

- Ziel der Sofortmaßnahmen festlegen und Situation analysieren

- Ergreifung von geeigneten Sofortmaßnahmen

- Wiederanlauf und Wiederherstellung

Fazit

Die „Guidelines on Cyber Security Onboard Ships“ sind eine hilfreiche Anleitung zur Planung von Cyber Security Maßnahmen für Schiffe. Insbesondere liefern die herausgebenden Branchenverbände ein einheitliches, auf die Schifffahrt zugeschnittenes Vorgehensmodell. Für Schiffseigner und Werften bleibt jedoch die Frage offen, wie man des Problems konkret Herr werden kann. Hierbei kann externe Unterstützung durch Know-how-Träger aus der Cyber Security-Branche hilfreich sein. Es bleibt abzuwarten, inwieweit sich das Modell durchsetzt und ob es von den Mitgliedern der Verbände und von Anbietern mit Cyber Security Know-how angenommen und umgesetzt wird.

CycleSEC als Partner der maritimen Wirtschaft

CycleSEC positioniert sich auf mehreren Veranstaltungen mit seinem Hamburger Büro als Security-Partner für die maritime Wirtschaft und ist Gründungsmitglied im Maritimen Cluster Norddeutschland (MCN) e.V., dem Schiffbauer, Zulieferer, Meerestechnik- und Schifffahrtsunternehmen angehören.

Kostenlose Erstberatung für Mitglieder des Maritimen Clusters Norddeutschland e.V.!

Ihr Unternehmen ist Mitglied im MCN und Sie haben Fragen zum Thema Cyber-Security? Wir bieten Vereinsmitgliedern ein kostenloses Erstberatungsgespräch. Nehmen Sie noch heute Kontakt zu uns auf. Hierzu können Sie uns auf einer der Veranstaltungen des Clusters direkt ansprechen, uns anrufen oder das folgende Kontakt-Formular nutzen: